本文是一篇计算机论文,本文在这种背景下通过对企业云计算环境的特点分析以及网络安全等级保护 2.0 的更新要求,提出一种结合传统被动防御与主动防御相结合的企业云计算安全整体架构,并对于主动防御中的攻击诱捕技术结合 Docker 与 SDN 技术对传统蜜网进行设计改进,对于主动防御中的联动处置技术结合 SDN 技术对传统防火墙进行设计改进。

第一章 绪论

1.1研究背景及意义

随着互联网技术的发展以及企业信息化进程的不断推进,各种新型业务应用及核心数据都呈现大规模增长,同时伴随着云计算[1]、软件定义网络[2]和容器虚拟化[3]等新技术的兴起,使得企业数据中心建设迈进了一个崭新的时代。当前,云计算由于其统一整合资源及资源利用率高,有效降低企业的资本和运营支出等优势,使得很多企业数据中心都采用云计算环境部署,但同时由于云计算采用率的提高,也使得企业云计算环境成为网络犯罪的高发场景。新技术的应用使得原有工作效率得到大大提升,但由于相应的技术边界日趋模糊,基础架构也逐渐抽象化,让企业的网络安全形势愈发严峻。近年来,针对企业的勒索软件[4]、DDoS 攻击[5]、0-Day 漏洞[6]和 APT 攻击[7]等网络攻击事件层出不穷,而且网络攻击越来越呈现出自动化程度高、攻击工具复杂、发现安全漏洞快、组织规模化和对基础设施危害巨大等趋势。

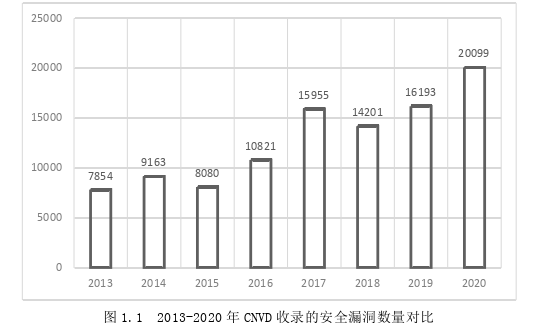

云计算自诞生以来,其网络安全威胁一直是所面临的重大挑战之一。在境外大型云团队的报告中,谷歌云团队就披露自 2017 年 9 月以来,谷歌服务遭受了某组织的 DDoS 攻击,该攻击速度峰值高达 2.54Tbps。2018 年 8 月 3 日,台积电公司内部网络遭遇勒索病毒 WannaCry入侵,导致大片厂区全线停摆,造成大约 17.4 亿元人民币的损失。2019 年 3 月 3 日,阿里云云平台发生大规模宕机故障,造成部署在阿里云上大规模的企业网站瘫痪。 2020 年上半年,在新冠病毒大流行期间,高持续威胁(APT)组织就对美国 10 多个医疗机构的云计算数据中心进行了以冠状病毒为主题的渗透攻击。同年,伊朗重要港口沙希德•拉贾伊的数据中心也因为黑客入侵计算机系统,造成水路和道路交通的严重混乱。依据国家互联网应急中心(CNCERT)公布的《2020 年上半年我国互联网网络安全监测数据分析报告》[8]显示,云平台越来越成为网络威胁安全事件的高发区域,对比与所统计的境内网络攻击总和,其遭受DDoS 攻击次数占比高达 76.1%。如图 1.1 所示,2020 年国家信息安全漏洞共享平台(CNVD)收录的安全漏洞达到历史新高 20,099 个,并且境内网络持续遭受来自“海莲花”“蔓灵花”等 30 多个 APT 组织的网络攻击,大于 10Gbit/s 的大流量 DDoS 攻击事件每日就达到了 220起,而其主要的漏洞威胁对象已经从传统的计算机向云平台、工业互联网和移动终端转移。

1.2国内外研究现状

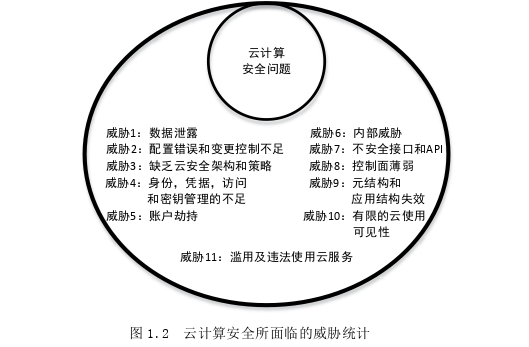

在企业数字化转型进程中最主要的方面在于企业云计算数据中心的建设,而其中安全问题又是关系到企业核心业务发展的重中之重。云安全联盟(CSA)基于行业安全专家的调查和知名企业云安全案例的调研,提出了 2020 年最新版《云计算的 11 类顶级威胁》[9],如图 1.2所示。因此怎样构建一种企业云计算数据中心安全架构来面对如此众多的安全威胁,是非常必要的。传统的被动防御技术一般在面对静态攻击时能显示比较优秀的效果,但在面对大规模自动化的网络攻击时往往力不从心,而主动防御技术对比于传统被动防御,可以实现防御的动态性、主动性并且可以使得网络安全防护具有对未知攻击的预测性,使得攻击者无法有效地入侵本地网络,从而使得企业数据中心业务系统免受渗透危害。

第二章 相关技术背景

2.1数据中心技术

2.1.1 云计算技术

云计算 (Cloud Computing) 的概念是由 Google 首席执行官埃里克•施密特于 2006 年 8 月在搜索引擎大会上首次提出。依据美国国家标准化技术机构 NIST(National Institute of Standards and Technology)的定义,云计算是一种资源共享模型,该模型可以实现用户能以快捷、便利和按需访问的方式通过网络来访问一个可灵活配置的资源池,其中包含网络、存储、服务器、服务和应用程序的相关资源,当该资源池提供服务时,可以以最小的管理成本来实现资源的快速供应与回收[23]。

云计算体现了“The Network is the Compute”的思想,它通过将大量的网络资源、计算资源、存储资源和软件资源组合成一个大型的共享资源池,使其拥有了相对于传统技术所不具有的高效灵活、资源易扩展、管理成本低、可按需分配等优势。随着对云计算概念的深入研究,各种基于云计算的成熟应用已经在企业日常核心业务中发挥着愈加重要的作用。当前在企业的云计算架构中基于其以虚拟技术为核心,可以提供动态的、可伸缩的、按需的资源服务,该架构通常具有以下六大特征:规模巨大;按需服务;虚拟资源池;成本低廉;可靠易扩展;快速弹性部署。

云计算按照其服务模式的不同可以分为三种模式,分别为 IaaS ,PaaS 和 SaaS[24]: (1)IaaS[24]基础设施即服务(Infrastructure as a Service):它是一种提供给企业用户的综合性平台服务,通过把大量廉价的 X86 计算节点整合为虚拟资源池以达到高性能计算集群的运算能力,为企业用户提供存储和计算能力而无需现场提供物理硬件。当前典型的代表有亚马逊的简单存储服务 S3 与弹性计算云 EC2,微软 Azure 以及 IBM 蓝云等。

2.2网络防御技术

2.2.1 主动防御模型

近年来互联网技术发展日新月异,伴随着各种新技术的普及,也带来了一系列的网络安全问题,为了应对当前日益严峻的网络安全形势,国内外研究者对于安全防御技术进行了大量的研究工作。通常传统的防御方法主要是以静态的,基于先验知识的防护手段,而当前新型网络攻击手段层出不穷,应对这些攻击如果仅仅依靠传统防火墙技术等被动防御手段,往往无法实现实时阻拦来自内部或外部的网络攻击,而且也无法实现对未知攻击的捕获、拦截与响应。怎样改变网络攻击者与防御者之间的博弈非对称性,提高防御者的信息获取,降低抵御网络攻击的防御成本,主动防御机制在该方面就有一定优势,其可以在保证与增强内部网络安全的前提下,进一步提高攻击者的攻击成本,实现主动的,动态的,联动的安全防御纵深体系,对保障企业数据中心核心业务系统的网络安全方面发挥着重要的作用。通过对相关文献总结,本文归纳了当前主要的主动防御模型如下:

(1)P2DR 模型

该模型是由 20 世纪 90 年代末,美国国际互联网安全系统公司(ISS)提出的动态网络安全体系的代表模型[33],主要由四个部分组成:Policy(策略)、Protection(防护)、Detection(检测)和 Response(响应)如图 2.4 所示。P2DR 模型概念是基于整体安全策略,同时利用检测手段并与防护工具相结合的方式来实现安全状态的评估,并依此四部分组成安全循环从而保证信息系统可以处于低风险状态下稳定运行。

(2)移动目标防御(Moving Target Defense, MTD)

移动目标防御[34]是在 2011 年 12 月,由美国国家科学技术委员会提出针对当前网络空间安全所面临的现实及潜在威胁,改变游戏规则的革命性网络安全技术[35]。该架构技术主要包括通过系统随机化,网络随机化,动态编译等方法,进一步增加攻击者的攻击复杂度与攻击成本,提高整体架构的安全防护能力。移动目标防御(MTD)并不是某一种具体的防御方法,而是一种设计指导思想[36]。移动目标防御通过使攻击面实现动态变化,使得攻击者也要和防御者一样面对不断的变化与不确定性,从而增加攻击者的攻击成本,提高攻击难度与时间消耗,降低攻击成功率,有效改变攻击者与防御者之间的不对称性[37]。

第三章 基于等保 2.0 的企业云计算数据中心安全架构设计 ................................ 18

3.1企业云计算数据中心安全风险分析 .......................................18

3.2企业云计算数据中心安全架构设计 .................................18

第四章 基于动态 Docker 的 SDN 蜜网主动防御区域设计 ........................ 26

4.1引言 .............................. 26

4.2架构设计 ..................................... 26

第五章 基于动态联动的 SDN 防火墙主动防御区域设计 .................... 38

5.1引言 .................................. 38

5.2架构设计 ....................................... 39

第五章 基于动态联动的 SDN 防火墙主动防御区域设计

5.1引言

传统的安全防御技术通常是通过网络架构中防火墙、入侵检测系统、杀毒软件、身份认证等单一的安全设备,阻断攻击链中的某一步骤来实现安全防护的。其中作为该防御技术核心的传统防火墙也是基于已有人工配置的安全策略,通过数据包过滤和安全策略匹配机制来实现对网络流量的分析与拦截,而这是一种确定性和静态性的防御架构,无法实现自动化联动策略部署和防火墙核心异构冗余的安全防护。但是随着网络安全形势的愈发严峻,各种未知的攻击手段层出不穷,这种基于静态性单点防御手段的传统架构愈加无法应对当前的网络攻击。怎样有效的实现防火墙核心的异构冗余集群架构和各个安全设备之间协同联动处置,并且可以实现对攻击告警的自动响应配置,是提升主动防御技术防御强度及防御面的重要手段。

在当前企业数据中心安全区域中,面临的挑战主要包括:

(1)由于各安全厂商的技术壁垒,常规的方法只能通过多硬件设备来实现冗余性保证,但是这样又导致同构冗余设备又要面临相同 0-Day 漏洞的风险;

(2)通常安全设备只能在关键路径上串联部署,重要性高,负载大而且无法对数据流量进行细粒度化的安全防护;

(3)大部分安全设备只能提供被动防护能力,只能基于人工配置的安全策略,无法依据实时变化的网络攻击实现各安全设备的联动防御。

第六章 总结与展望

6.1工作总结

随着企业信息化进程的深入发展,基于云计算环境的企业数据中心建设也越来越普遍,而在这同时各种网络攻击手段也不断加强,怎样在当前环境下为企业数据中心提供更好的网络安全防护一直是网络安全研究者的关注所在。本文在这种背景下通过对企业云计算环境的特点分析以及网络安全等级保护 2.0 的更新要求,提出一种结合传统被动防御与主动防御相结合的企业云计算安全整体架构,并对于主动防御中的攻击诱捕技术结合 Docker 与 SDN 技术对传统蜜网进行设计改进,对于主动防御中的联动处置技术结合 SDN 技术对传统防火墙进行设计改进。本文完成的主要工作如下:

(1)提出一种基于等保 2.0 的企业云计算数据中心安全架构。原有的安全防护架构大多是基于传统被动防御技术所设计的,在面对当前日益变化的新型网络攻击时往往力不从心。因此本文通过对企业云计算数据中心的安全防护需求分析,并结合国家提出的网络安全等级保护标准 2.0 的要求,设计一种可以有效结合主动防御与被动防御的安全架构。在该架构中,明确设计被动防御区域实现区域边界、计算环境及通信网络的安全防护架构。明确设计主动防御区域实现攻击诱捕与联动防御处置的安全防护架构。通过主动防御区域和被动防御区域的联合防护,从而有效的实现企业云计算数据中心安全架构的纵深防御。

(2)提出一种部署在主动防御区域的基于动态 Docker 的 SDN 蜜网。传统蜜网架构一般有着无法实现细化粒度的数据控制,而且在蜜网中的蜜罐系统部署复杂,资源消耗大,难以满足大规模快速部署和动态调整的要求。本文通过结合 Docker 和 SDN 技术的优势,使用 Docker技术在保证相互隔离的前提下,简化蜜网部署难度,减少资源消耗,使用 SDN 技术进行数据转发与控制解耦,有效实现数据流的转发与重定向。同时结合所设计的动态调度算法依据实时攻击信息反馈,有效结合高交互蜜罐与低交互蜜罐的优势,改进了传统蜜网架构所不具备的动态性与高效性,实现主动防御区域的攻击诱捕技术的效能提升。

参考文献(略)