本文是一篇电子商务论文,本文通过类比生物体中抗体消灭异体抗原的行为,抽象出抗体检测器识别异常路由消息的概念。抗体检测器分为多种类型以适应不同状况下的攻击检测。

第一章 绪论

1.1 研究背景及意义

随着互联网不断地高速发展,如今的互联网是一个巨大复杂的网络。互联网最初是美国国防部的一个用来连接世界各地的科学家和大学教授的网络。互联网以前所未有的方式改变了计算机和通信世界,为全球广播提供了机会,为信息传播提供了机制,为个人与计算机之间的协作和互动提供了媒介,而不考虑地理位置。互联网由一组称为自治系统(Autonomous System, AS)的大型网络组成,由唯一的16位编号(AS Number, ASN)标识。在单个实体[1](例如一家公司,一所大学)的管理控制下,每个AS都包含多个主机和路由器。因此,互联网可以说是自治系统的集合体,这些系统定义了不同组织的管理权限和路由策略。AS被授予一组委托的IP地址,这些IP地址又被分配给它们的主机和路由器。每个AS至少负责将流量转发到其IP地址和从其IP地址转发出去。为了实现该功能,AS通过专用链接连接,并使用边界网关协议协商可达性信息。为了减少AS之间分布的路由数量,连续IP地址以块(即前缀)的形式聚合,每个地址由一个n位IP地址(IPv4中n = 32,Ipv6中 n = 128)和掩码长度组成。自治系统由在其边界运行内部网关协议的路由器组成,如路由信息协议(Routing Information Protocol, RIP)、增强内部网关路由协议(Enhanced Interior Gateway Routing Protocol, EIGRP)、开放最短路径优先协议(Open Shortest Path First, OSPF)、中间系统到中间系统协议(Intermediate system- Intermediate system, IS-IS),并通过外部网关协议(Exterior Gateway Protocol, EGP)进行域间互联。

事实上当前的互联网使用的标准EGP是由Rekhter等人[1]于1995年3月4日在RFC 1771中定义的边界网关协议版本4(BGP - 4),并由Rekhter等人于2006年1月4日在RFC 4271中修订。BGP通过为BGP对等方提供交换路由信息的机制,将组成互联网的AS逻辑地绑定在一起。AS根据本地策略使用BGP配置路由。尽管BGP在互联网中扮演着重要的角色,但它的设计并不是为了提供任何安全保证。BGP具有一些基本的漏洞,可以利用这些漏洞进行能够破坏互联网稳定的不同形式的攻击。因此,BGP仍然容易受到攻击[2,3]和错误配置[4],从而导致路由系统不稳定或严重的可达性问题。

1.2 研究现状

BGP的安全问题逐渐引起了网络安全科研人员的关注,越来越多的研究人员投入到BGP安全这个领域。目前针对BGP安全问题的研究已经有很多的研究成果,主要分为安全工具、安全防护和异常检测。

1.2.1 BGP安全工具

目前已经开发了许多保护BGP的机制,这些机制从会话级别开始,还包括用于保护TCP会话发送端和接收端的工具。Gill等人[21]提出的TTL安全机制可以大大限制对会话的潜在攻击的有效半径。有两种工具可以保护BGP TCP会话不受依赖于使用密码函数的外部干扰。它们分别是Kent等人[22]提出的在IP级别使用的IPSEC,以及Rivest等人[23]提出并由Hefferman[24]修订的TCP会话级别使用的TCP MD5签名选项。

与Murphy[25]评估的IPSEC相比,MD5签名选项有一些潜在的弱点,但是MD5签名选项优于完全没有TCP保护。IPSEC和MD5之间的选择是通过考虑它们的关键相对功能做出的。在MD5中不存在Behringer[26]所断言的标准密钥翻转机制,同时也没有附带加密处理负载,而IPSEC处理的负载明显高于MD5处理的负载。

这两种机制的密码验证需求为潜在的拒绝服务威胁提供了空间。在此情况下,BGP发言者可能会被大量无效消息淹没,其中每个消息都必须经过加密处理,然后才能被检测为无效并且丢弃[27]。在解决消息完整性限制时,Schneier[28]提出了一种方法,其目的是通过使用数字签名提供透明的会话级别保护。这种机制将分配一组凭证,允许对等点验证在BGP中作为消息有效负载所携带的信息的正确性。使用数字签名而不是使用某种形式的共享密钥的完整性检查的原因是信息的所有外部接受者的编号和身份并不预先知道。

第二章 边界网关协议的相关知识

2.1 BGP的体系结构

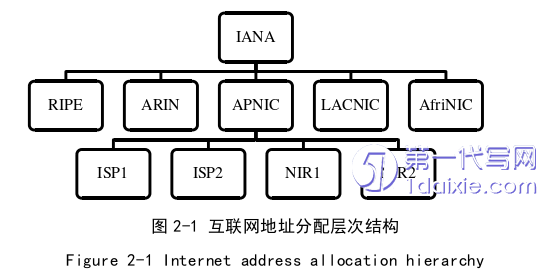

AS使用内部网关协议(Interior Gateway Protocol, IGP)与内部的其他路由器进行通信,使用外部网关协议与其他AS进行通信。根据路由协议的算法将其分为三种主要类型:链路状态(如OSPF)、距离矢量(如RIP)和路径矢量(如BGP)。BGP有两种主要形式:内部BGP(IBGP)和外部BGP(EBGP)。BGP维护和交换以分层方式组织的AS间的网络层可达性信息(Network Layer Reachability Information, NLRI)。AS的唯一标识符ASN的字节数由于需求的增长[36]从2变到了4,范围也从0 - 65535变为0 - 4294967295。互联网号码分配机构(Internet Assigned Number Authority, IANA)保留了2字节的最后1023个ASN(即64512 - 65534)和4字节的最后94967295个ASN(即4200000000 - 4294967294)[37]。BGP提供了一组支持RFC4632[38]中描述的无类域间路由(Classless Inter-Domain Routing, CIDR)的机制。这些机制包括对有AS_PATH的路由的聚合支持和作为前缀的对一组目的地址的广播支持。聚合是将具有公共地址的多条路由的特征组合成一条路由的过程。这有助于减少路由消息的数量以及通告路由的数量。

2.2 BGP路由消息

BGP协议是一种增量协议。在双方完成RIB的交换之后,只能通过通告路由消息和撤销路由消息或更新路由属性的方式来交换BGP路由器之间对路由表信息的更改。BGP发言者的RIB的组成包括Adj-RIBs-In、Adj-RIBs-Out和Loc-RIB。其中,Adj-RIBs-In指的是从BGP邻居学习到的路由信息。而Adj-RIBs-Out指的是可以向邻居通告的路由信息,而Loc-RIB是指本地BGP发言者依据本地策略和从BGP邻居处接收到的Adj-RIBs-In准备接下来使用的路由信息。

BGP协议是应用层协议,需要传输控制协议(Transmission Control Protocol, TCP)提供服务,TCP端口为179。使用TCP作为传输协议可以避免BGP管理对等节点之间的消息传递和流控制的需要,并消除了用于确认连接可靠性的额外数据。BGP消息的大小从仅包含BGP头部的19字节到4096字节不等。如图2-2,无论哪种类型,每种消息都有一个固定大小的头部。

路由策略可以定义为如何做出路由决策。如RFC1930[37]所述,它是路由信息在AS之间的交换,其中AS是BGP中路由策略的单元。AS之间通过不同的关系相互连接。通常,有三种类型的关系:客户 - 提供者、对等关系和兄弟关系[40,41]。在客户 – 提供者关系中,客户向他们的供应商支付传输流量的费用。而对等关系中的AS在不付费的情况下交换流量。然而,只有来自对等AS或其下游客户的流量才被接受。对等关系中的AS不接受来自其提供者或其他对等方的流量。兄弟关系是指同一组织的两个AS之间的关系,这是一种罕见的情况。这三种关系都不受实体关系的限制,它们是业务和组织关系。

第三章 基于免疫理论的前缀劫持检测模型 ........................... 15

3.1 免疫算法 ....................................... 15

3.1.1 人工免疫系统 ................................ 15

3.1.2 否定选择算法 ............................... 15

第四章 基于免疫理论的路由泄露检测模型 ............................. 38

4.1 问题描述 ........................... 38

4.1.1 路由泄露 ........................................ 38

4.1.2 路由泄露事件 ............................ 39

第五章 总结与展望 ................................ 49

5.1 总结 ...................................... 49

5.2 展望 .......................... 50

第四章 基于免疫理论的路由泄露检测模型

4.1 问题描述

4.1.1 路由泄露

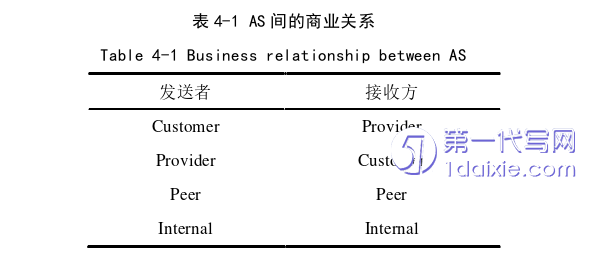

一般情况下,路由泄露事件是意外发生的异常BGP事件。这种类型的异常一般是BGP路由器运维人员的错误配置。路由泄露会导致其他AS的BGP路由器过载或路由黑洞,还可能会导致丢包、主机间的意外路径和路由环路等重要威胁。配置BGP策略并非易事,因为需要考虑诸多元素,比如商业关系、流量工程、可伸缩性和安全性。因此,错误配置很容易发生。通常情况下AS之间的关系决定了路由策略的制定。AS之间的关系指的是两个BGP发言者关于商业关系的协议。AS之间存在三种商业关系, 如表4-1所示。一种是提供者与客户的关系(provider to customer),一种是对等关系(peer to peer),另一种是兄弟关系(sibling to sibling)。AS出于对经济利益的考虑会优先选择来自客户AS的路由。大多数AS采取以下的路由策略:

(1)来自客户AS通告的路由信息允许传递给客户、对等体和提供者。

(2)来自对等体AS通告的路由信息允许传递给客户,不允许传递给对等体和提供者。

(3)来自提供者AS宣告的路由信息允许传递给客户,不允许传递给对等体和提供者。

第五章 总结与展望

5.1 总结

BGP安全的研究已经持续了很多年,成果颇丰,但是在一段时间内,BGP的基本组成结构不会发生改变。因为现在的互联网是一张面向全球所有国家和地区的网。想要部署安全基础设施的想法很难实现,因为涉及的个体和利益非常复杂,短时间内难以令各方支持。因此,研究BGP的异常检测技术具有重大的现实意义。异常检测具有部署灵活简单的特点,可以对BGP进行一定程度的安全保护。本文主要关注BGP安全中的前缀劫持和路由泄露,通过分析攻击的特点,结合免疫理论的相关概念,提出一种检测模型。本文完成的主要工作如下:

(1)基于免疫理论的相关概念提出了一种适合BGP安全领域的免疫模型。本文采用否定选择算法作为免疫模型中的免疫算法。通过类比生物体中抗体消灭异体抗原的行为,抽象出抗体检测器识别异常路由消息的概念。抗体检测器分为多种类型以适应不同状况下的攻击检测。在免疫模型中加入动态演化机制,使得免疫模型能够自我适应外界复杂多变的环境。

(2)提出一种基于免疫理论的前缀劫持检测模型。本文通过使用Route Views从全球关键节点收集的真实BGP路由数据和BGP Stream发现的前缀劫持事件数据对前缀劫持检测模型进行训练。通过一段时间的数据训练,前缀劫持检测模型具备了识别前缀劫持攻击的能力。前缀劫持检测模型能够对BGP实时数据流进行过滤,通过成熟抗体检测器和记忆抗体检测器的检测,识别出更新消息中的前缀劫持攻击并丢弃,从而保障BGP路由器和自己的邻居免受该条更新消息的影响。

(3)提出一种基于免疫理论的路由泄露检测模型。本文通过使用真实的路由数据和泄露数据对路由泄露检测模型进行训练。在路由泄露检测模型具备识别路由泄露的能力后将其与Quagga路由软件进行相连以验证检测效果。路由泄露检测模型会记录所发现的路由泄露的相关信息,组成证据保存下来,并通过泄露的IP前缀找到对应的AS将证据传递给AS。这使得AS可以及时了解到是否发生路由泄露事件,可以及时作出响应,减少了路由泄露事件对互联网的影响。

参考文献(略)